Kurioser geht es nicht. Die Partei wirbt für Ihr Programm in der Familienpolitik mit einem ganz eigentümlichen Werbespot im ZDF. Vielleicht werde ich meinen Eltern noch ein paar Enkel schenken nach diesem Werbespot :-/

Internet und Netzgeflüster

News aus dem Internet und um das Internet

Netzgeflüster – Apfelklagen

Heute früh bin ich, wie immer, verschlafen aufgestanden, als mein Wecker klingelte. Noch ziemlich rammdösig bin ich über meinen Flur gestolpert und habe mir wie in Trance einen Apfel geschnappt und in diesen reingebissen. Unter der Dusche kam dann das böse Erwachen, ich habe mit dieser Gestaltung des Apfels gegen das Apple-Patent §1234 verstoßen. Später in der Küche habe ich einen Spaltenschnitt mit einem MesserⒸ getätigt, um eine anstehende Patentklage abzuwenden. Als ich nach dem Frühstück zur Arbeit wollte und im Flur an der Obstschale mit weiteren Original-Äpfeln vorbeigestürmt bin, fiel es mir siedendheiß ein, diese originalen Äpfel werden durch Patente von Gott® geschützt. Ach du lieber Himmel…

Und das geschah nach einer Meldung die ich kürzlich gelesen hatte. Apple hat ein Design-Patent zugesprochen bekommen. Dieses Patent beschreibt eine superflache Keilform von Ultrabooks, die mehrere Firmen schon benutzen. Mit diesem Patent verfügt der Konzern aus Cupertino nun die rechtlichen Möglichkeiten, gegen andere Hersteller vorzugehen.

Von Katzen und Mäusen – Den Phishing Mails auf der Spur

Wer schonmal den Film Jagd auf roter Oktober gesehen hat kennt das recht berühmte Zitat

Die Schwierigkeit am Katz‘ und Maus-Spiel ist zu wissen wer die Katze ist!

als das amerikanische U-Boot USS Dallas das sowjetische Jagd U-Boot von Kapitän Tupolev mit dessen eigenem Torpedos zerstört. In einem anderen Kontext kann man das Zitat nun doch auch anwenden, beim Enttarnen von betrügerischen Phishing Mails zum Beispiel.

Es gibt doch ein paar Merkmale, an denen man die meist recht gut gemachten Phishing-Mails erkennen kann. Aber man sollte bei Mails immer den gesunden Menschenverstand walten lassen und mit offenen Augen lesen, denn Mailbetrüger machen schon recht geschickt E-Mails nach, wie einige meiner früheren Beiträge zeigten. Mit einigen wenigen Hilfsmitteln kann der ratlose User sich schon weiterhelfen. Mein früherer Chef pflegte immer „Lieber drahtlos als ratlos“ zu sagen.

Merkmale in Text und Schreibweise

Manchmal scheint es, als habe der Betrüger beim Verfassen einer solchen Phishingmail von Duden und Blasen keine Ahnung. Das betrifft die Rechtschreibung, aber auch die Grammatik oder die Kodierung von Sonderzeichen und Umlauten. Oftmals merkt man den Mails an, daß diese mit den Übersetzungstools von Google und co. erstellt wurden. Falsche Ausdrücke, besonders Fachwörter werden im falschen Kontext gebraucht. Die Mails von Unternehmen und Dienstleistern allerdings beinhalten zwar auch den einen oder anderen Fehler, aber die Fehlerquote ist um ein Vielfaches geringer.

Wichtige Daten per Mail?

Gerade wenn wichtige Daten (beispielsweise PINs/TANs oder Kreditkartennummern oder Kontodaten) gefordert werden, oder wenn sich irgendwelche Zahlungsmodalitäten ändern, sollte man schon hellhörig werden. Mails sind im Prinzip nichts anderes als Postkarten, die jeder Provider oder Postbote, der diese weiterleitet, mitlesen kann. Und so verschickt man keine sensiblen Daten. Anderenfals werden Unternehmen und Banken, aber auch Inkassobüros die Infos mindestens als verschlüsselte Mail, aber hauptsächlich per Einschreiben mit der Post versenden. Also stutzig werden, wenn die Bank auf einmal per Mail nach Geheimdaten verlangt.

„Hallo Welt“

Die meisten Unternehmen werden sich eher bemühen, ihre Mails und Newsletter zu personalisieren, also den Empfänger direkt ansprechen. Dazu verwenden die Unternehmen die Namen und Daten, die Sie schon bei der Registrierung angegeben haben. Die Anrede „Sehr geehrte/r Kunde/Kundin“ zeigt, daß der Name nicht vorhanden ist. Vertrauen kommt erst durch Personalisierung, das wissen auch Betrüger. Daher werden Phishingmails mit korrekter Anrede immer häufiger. Diese Daten kommen natürlich dann aus Einbrüchen in die Datenbanken von Unternehmen und Online-Shops, bei denen man schon einmal Waren bezogen hat. Solche Listen mit kompletten Datensätzen werden in Untergrundforen für recht teures Geld gehandelt, für mehr Geld als nur nackte E-Mailadressen.

Spielerische Klickereien

Wirken Anrede und Rechtschreibung authentisch, so macht man sich über eingefügte Buttons und Links her. Profis werden sich von HTML-Mails den Quelltext anschauen wo sie die Links hinter den Buttons besser lesen können. Aber keine Bange, es geht noch etwas einfacher. Man bewege seinen Mauszeiger einfach auf die entsprechenden Buttons oder Links und nun wird die URL in der Statusleiste des verwendeten Browsers oder Mailprogrammes ankommen. Meist sollte doch eine Mail von der Postbank, PayPal oder der INGDiBA auf URLs wie

http://diba.de

oder

http://postbank.de

verweisen. Kommen allerdings seltsame und lange URLs wie

http://britih.com/-vti-bin usw.usw.

heraus ist das ein Merkmal, daß da etwas nicht stimmt. Mir selbst ist da auch schonmal die URL

http://paypal5.net

untergekommen. Meistens arbeiten die Phishingmails mit einem gewissen Druck, beispielsweise sollen Anwalts- und Inkassobüros eingeschaltet werden, wenn keine Zahlung kommt, oder man brauche Geld weil irgendwelche Schwierigkeitren vorliegen, oder es werden Kontosperrungen angedroht. Die Möglichkeiten sind da vielfältig. Hier gilt es dann Ruhe und einen kühlen Kopf zu bewahren. Große Unternehmen und Banken verschicken Mahnungen meist per Einschreiben mit der Post oder einem anderen Brief- und Paketdienst und setzen zumeist angemessene Fristen bis zu einem bestimmten Datum.

Manchmal sind Betrüger so dreist, daß man die Domains von Banken mit sogenannten Subdomains fälschen will. Das ganze sieht dann beispielsweise so aus:

http://ing-diba.de.ht/webkunden

oder

http://verifysparkasse.webs.com

. In den genanten Beispielen wären die Domains

webs.com

und

de.ht

Meist sind auch echte Domains und URLs nicht einfach zu erkennen. Aber viele URLs bestehen aus zwei Hauptteilen:

http://sparkasse.de

wobei das .de Das Länderkürzel ist und

sparkasse.de

die Domain ist und das ist meist der Vordere Teil der URL. Backslashes / dienen in einer URL meist als Trennung für weitere Pfad- und Dateiangaben in die Tiefe eines Servers, der im Prinzip mit genau solchen Ordnern und Dateien arbeitet wie ihr Computer daheim. Wer Zweifel an der Echtheit einer Domain hat, der kann mit dem Tool Whois weitere Recherchen anstoßen und damit ganz einfach die Hintermänner einer mysteriösen Domain ausfindig zumachen. Am Ende des Artikels verlinke ich natürlich wieder auf die verwendeten und genannten Tools.

Können Sie Gedanken lesen?

Um weitere aufschlussreiche Informationen zu bekommen, kann man einer Mail in den Header (Kopf) gucken. Dort stehen die Verbindungsdaten der Mail drinnen. Diese geben Auskunft von wo sie stammen, welchen Weg sie durchs Internet direkt in Ihr Postfach genommen haben und zu welchem Empfänger sie unterwegs waren. Das sind die sogenannten Meta-Daten, und auf diese sind aktuell so einige Regierungen und Geheimdienste scharf.

Und diese Verbindungsdaten kann man mit ein paar kleinen Mausklicks herausfinden. Allerdings läßt sich die Absenderadresse recht einfach fälschen, von daher gibt diese Info nicht viel her. Schwerer zu fälschen sind die Informationen, über welche Server die Mail gegangen ist.

Aber nun ganz von vorn. Wie komme ich an diese Daten heran? Thunderbird verbirgt einen Befehl im, Menü Ansicht–>Kopfzeile–>Alle, Outlook befindet sich die Kopfzeile der geöffneten Mail unter Ansicht–>Optionen–>Nachrichtenoptionen. Bei den Webmailern GMX und Web.de bekommt man die gewünschten Infos über das kleine i neben der Datumsanzeige. Yahoo zeigt den Header, wenn in den Aktionen den gesamten Kopfbereich anwählt. Original anzeigen ist bei Gmail der richtige Weg zu diesen Infos.

Was steht denn nun drin in dem Header?

Eine Received Zeile hat folgende Form:

Received from smtp-out-127-10.amazon.com... [176.32.127.10]... by mx.google.com... for < ...@gmail.com>

Der Server der die Mail versendet steht hinter dem Attruibut from und by zeigt uns den Server an, der die Mail empfangen hat. Hat man nun in der betreffenden Zeile den Server des eigenen Providers (GMX, Web.de, Google, T-Online oder Yahoo) gefunden, kann man diesen Informationen trauen, wenn der Provider sagt, daß die Mail beispielsweise von Amazon.com ist. Ist die Sachlage nicht ganz so klar, weil die Sendeadresse vielleicht gefälscht ist, gibt es ein kostenloses Tool mit dem Namen Utrace. Dieser Dienst sucht eine IP Adresse und die dazugehörende Region, wo diese derzeit registriert ist. Und diese sieht man auf der Weltkarte von Google-Maps, wo sich denn die Adresse befindet. In meinem Beispiel von oben, wurde die IP Adresse 176.32.127.10 bei Utrace angebenen und mir wurde von diesem Dienst der Sitz Amazons in Irland gezeigt dazu noch der Firmenname.

Bei Amazon weiß man, daß dieses Unternehmen auch Standorte in Irland betreibt. Würde die Adresse irgendwo auf einen Ort nahe Hintertupfingens zeigen, kann man davon ausgehen, daß diese Mail dann doch unlautere Absichten verfolgt. Ist dem so, hat dann kein richtiger Server die Mail im Postfach abgegeben, sondern irgendein mit Schädlingen verseuchter Zombie-PC aus Hintertupfingen, der Teil eines Bot-Netzes ist. Die PCs in solchen Botnetzen bekommen dann eine Mailvorlage und eine Liste mit einer Menge gesammelter potentieller Mail-Adressen, vielleicht dazu noch Namen und dergleichen. An diese Mail-Adressen werdenn dann so lang E-Mails an, bis das Botnetz auffliegt oder der betreffende PC von Schädlingen gereinigt wird. Phishingmails kommen auch von vielen Freemailern, bei denen sich die Phisher viele Accounts, zu dem Zweck möglichst viel Spam zu versenden, anlegen. Das geht so lang, bis die Accounts vom Provider gesperrt werden.

Nimm die Lupe und gehe nun in die freie Wildbahn

Mit den oben genannten Methoden hat man die Mails nun doch schon recht gut beschaut. Sind dabei keine verwertbaren Infos herausgekommen, kann man sich den Links zuwenden, fals man sich nicht ganz sicher ist. Dazu brauchts ein gut gesichertes Betriebssystem mit aktuellen Updates, einer guten Virensoftware und für den Browser eine Sandbox. Besser ist es, wenn man sich ein Live-Linux herunterlädt, auf eine CD/DVD bannt und es von nur von dort startet, damit eventuelle Schädlinge keine Chance haben sich auf dem System einzunisten. Bei zweifelhaften Mails kann man noch 2 bis 3 Tage warten, dann kann der Virenwächter sicherer gegen eventuell verseuchte Inhalte vorgehen.

Der erste Blick sollte dann doch einmal auf die Adresszeile oben im Browser gerichtet werden. Ist die Seite der Bank verschlüsselt? Wie sieht die URL aus? Stimmt das Design mit dem Design des Webauftritts der Hausbank überein? Stellt man Fehlerhafte Rechtschreibung und Grammatik fest? Stimmt das HTTPS Zertifikat? Um das zu überprüfen klickt man auf das grüne Schloss. Dort kann man nachlesen, für welchen Anbieter das Zertifikat von wem ausgestellt wurde. Meist stehen in dem Zertifikat noch die Adressdaten beispielsweise der Hausbank drin. Je nach Browser sind dann auch Teile der Adresszeile grün hinterlegt.

Achtung Mailanhänge

Besondere Gefahr geht von Mailanhängen aus, in denen Rechnungen, Mahnungen und dergleichen enthalten sein sollen. Häufig holt man sich ein Trojaner, ein Spionageprogramm, auf seinen Rechner, wenn man diesen Anhang dann doch öffnet. Besteht ein Verdachtsmoment am Absender der Mail heißt es am besten: Finger weg davon! Ausführende Dateien (Endungen auf *.bat, *.exe, *.com, *.dat, *.js, *.cmd, *.jar, *.vbs und so weiter) sind besonders gefährlich. Hier installiert man sich schnell einen Schädling, der gerne mal noch andere Schädlinge aus dem Netz nachlädt. Aber auch Vorsicht bei *.zip und *.rar Dateien, allgemein bei Archivdateien. Diese enthalten gerne statt der versprochenen Rechnung als PDF eine ausführbare Datei. Kriminelle können sogar ihre Schädlinge als Word-, Excel- oder PDF Dokument maskieren. In Office Dateien werden häufig Makros eingebaut, das sind gewissermaßen Automatismen für Routineaufgaben in den allermeisten Dokumenten. Aber diese Makros können auch gefährlichen Inhalt auf den PC laden, wenn sie ausgeführt werden.

Noch gefährlicher sind Dateien mit sogenannten „doppelten Dateiendungen“ wie Rechnung.pdf.exe . Alle gängigen Betriebssysteme haben die Möglichkeit Dateiendungen einzublenden, bei Windows sind die per Standardausgeblendet. Aktivieren kann man das in den Ordneroptionen im Reiter Ansicht – in dem man den Haken bei „Erweiterungen bei bekannten Dateitypen ausblenden“ entfernt. Diese Einstellung ist bei Windows global und wirkt sich auf jeden Ordner aus. Jetzt wird jede Datei mit der Endung (ob doppelt oder nicht) angezeigt.

Ein Telefonanruf genügt

Reißen doch alle Stränge und es besteht ein Verdachtsmoment, sollte man sich doch bei dem Versender der Mail erkundigen. Nein… man nimmt dazu nicht die Telefonnummern, die in der Mail stehen, die können gefälscht sein. Ausgefuchste Cyberkriminelle betreiben irgendwo auf der Welt, aber auch in Deutschland eigene Callcenter und kassieren zusätzlich mit horrenden Telefonpreisen ab. Dazu geht man auf den Webauftritt der Bank oder des Webshops, dort sind im Impressum Kontaktdaten, wie Telefonnummern und dergleichen hinterlegt. Machen Sie sich die Mühe und fragen dort nach, auch wenn man ein wenig in der Warteschleife feststeckt oder das Telefonat ein paar Cent kosten sollte.

Meist wird man von den Phishern per Mail oder sozialem Netzwerk gedrängt, schnell mal Geld zu überweisen, irgendwelche Geheimdaten zu ändern oder das Konto zu verifizieren und zu bestätigen. Seriöse Unternehmen setzen meist angemessene Fristen, beispielsweise 10 oder 14 Tage nach Erhalt der Post ohne sofort Druck auszuüben und Forderungen zu stellen. Oftmals geschehen solche Dinge noch über den guten alten Postweg. Also lassen Sie sich Zeit und prüfen Sie ihre Post sorgfältig. Auch ein Gang zur nächsten Filiale Ihrer Bank, kann so manches Problem der Bank mit Ihnen aufklären

Fazit

Gehen sie mit ein bisschen gesundem Menschenverstand an eine zweifelhafte Mail heran, betrachten Sie diese Mail von vorn bis hinten von links nach rechts und auch umgekehrt wenn es denn sein muß. Tips zum Vorbeugen von Irrtümern sind hier gegeben. Werden Sie im Film von der Maus zur Katze, in dem Sie den Betrügern nicht auf den Leim gehen. Und lieber Leser… Geben sie mir ein Ping!

Links

Von Affenzirkus und Kasperltheater in Berlin

Kontrollausschüsse, die andere Ausschüsse kontrollieren sollen, die zur Aufklärung der NSA Spähaffäre dienen, werden in Berlin gebildet. Jeder weißt aktuelle Vorwürfe von sich, gerade wenn es darum geht, in wie weit mit den amerikanischen Geheimdiensten kooperiert wurde. Nachdem man Herrn Pofalla im Visier hat, sucht man schon wieder den nächsten Schuldigen, der die gegen ihn erhobenen Vorwürfe von sich weißt. Gerade ist in Berlin eine Anhörung durch die schwarz-gelbe Koalition geplatzt, weil man Herrn Steinmeier nicht genug vorbereitungszeit zugestanden hätte… Da fragt man sich, wozu ein Politiker viel Vorbereitungszeit benötigt? Wenn in Industrie und Wirtschaft gegen einen Arbeitnehmer schwere Vorwürfe erhoben werden, gibt es auch keine großartige Vorbereitungszeit bevor der Arbeitnehmer wegen Fehlverhalten abgemahnt oder entlassen wird. Sollte es nicht in der Politik genaus sein?

Lustig ist der Affenzierkus in Berlin allemal, da Herr Steinmeier die Vorwürfe gegen ihn, er haben 2002 intensiv mit den amerikanischem Bündnispartner in der Spähaffäre kooperiert, zurückweist und der aktuellen Bundesregierung vorwirft, diese würde nicht genug tun, dieses ganze Desaster aufzuklären. Anstatt sich zusammenzraffen und irgendetwas greifbares gegen aktuelle Spähprogramme vorzuweisen, gehen sich unsere Politiker gegenseitig an die Gurgel, scheinen von nichts zu wissen und veranstalten zur Freud und zum Leid des Volkes und weit ab von dem einen Kindergarten, wie er nicht besser im Buche stehen kann.

Update am 13. August 2013

Dieser Kindergarten steckt wohl mittlerweile auch das weiße Haus in Washington an. Dort soll der Geheimdienstkoordinator James Clapper die Überwachung der NSA prüfen. Herr Klapper (nein das K ist gewollt also kein Fehler) ist schon seit Jahren für die aktuelle Obama Regierung als Aufsicht für die Geheimdienste tätig. Er soll nun prüfen, ob die Geheimdienste ihre technischen Fähigkeiten so einsetzen, daß die nationale Sicherheit gewährleistet ist.

Und das nach dem Herr Obama von Transparenz gesprochen hat… Transparenz ist, seit dem unsere Piratenpartei in den Berliner Senat gewählt worden ist, ganz schön zum Unwort mutiert… jeder fordert Transparenz, aber den meisten fehlt, wie es scheint der Durchblick. Statt Transparenz zu fordern heuert doch mal eine Putzfrau für eure echten und imaginären Brillen an, damit sollte man wieder einen klaren Durchblick bekommen.

Mail Made in Germany – Mailprovider in Deutschland werben um Vertrauen

Seit ein paar Tagen werben drei große Mailanbieter aus Deutschland mit sicheren Mailverschlüsselung unter dem Namen Mail Made in Germany. Doch was nützt dieses Verfahren dem Endkunden wirklich? Hilft es gegen die Spionage durch BND, NSA und andere Geheimdienste?

Erst einmal zu Mail Made in Germany. GMX, Web.de und die deutsche Telekom werben neuerdings mit einer Technologie, die seit gut 2 Jahrzehnten bekannt ist. Diese Technologie heißt SSL/TLS und soll den Mailverkehr zwischen dem Absender, dem Mailprovider (hier GMX, Web.de und Telekom) verschlüssen.

Was soll dabei passieren?

Der Absender einer E-Mail loggt sich mit seinem Mailprogramm, beispielsweise Outlook oder Thunderbird oder mit seinem Browser in sein Postfach bei einem der drei genannten Anbieter ein. Dieses Postfach liegt auf einem großen Server, der die abgesendeten E-Mails entgegennimmt und an die Empfänger ausliefert.

Vergleichen wir das ganze mit einem anderen Konzept, der deutschen Post. Vereinfacht dargestellt ist eine E-Mail eine Postkarte, jeder, der die Karte in der Hand hat, kann lesen was drauf steht. Diese Postkarte schafft der Absender zur Post, die diese entgegen nimmt und dann zum Empfänger ausliefert.

Hat sich der Briefeschreiber mit seinem Browser oder Mailprogramm bei seinem Postfach angemeldet kann er schon mit dem Schreiben seiner Mail loslegen. In der Regel geschieht das noch auf dem Rechner desjenigen, der die Mail verfasst.

Klickt er auf den Knopf mit der Aufschrift Versenden, wird die E-Mail, also unsere Urlaubspostkarte, dem Mailprovider, wie die Postkarte der Post, übergeben. Nun kann aber auf dem Weg zwischen dem Computer unseres Briefe schreibenden Absenders und dem Server des Mailproviders so allerhand passieren. Jemand kann die Mail abfangen, lesen und verändern, das geht aber bereits erst mit einigem technischen Aufwand. Und da greift jetzt SSL/TLS.

Auf dem Weg zwischen Absender und Mailprovider, bzw auf dem Weg zwischen Mailprovider und Empfänger wird unsere elektronische Postkarte verschlüsselt. Nun wird es schwieriger die Mail zwischen den einzelnen Stationen zu entführen und zu verändern oder auch nur zu lesen. Eine Mail gelangt meist über mehrere Stationen vom Absender zum Empfänger. Der Absender übergibt die Mail an einen Server seines Mailproviders. Der Absenderserver sucht in einem Register wo denn der Empfänger gemeldet ist und übergibt die Mail dann an den Server des Mailproviders wo der Empfänger eingetragen ist, also wo er sein Postfach hat. Dieser Server legt dann die Mail in das Postfach des Empfängers. Also kommen auf dem Weg der Mail vom Absender zum Empfänger mindestens noch zwei Stationen dazu, in der Praxis kann das aber noch mehr werden, wenn die Mail noch durch verschiedene Netze geroutet werden muss.

Was hat der Kunde von dieser Verschlüssselung?

Mit dieser Technologie werben jetzt Web.de, GMX und die Telekom. SSL/TLS ist schon fast zwanzig Jahre alt, wurde aber in den letzten Jahren, was die Kommunikation via E-Mail anbetrifft, nie wirklich genutzt. Jetzt führen genannte Provider diese Sicherheit ein und bewerben es für den Laien als die ultimative und neueste Sicherheit gegen Prism, Tempora und co.

Für den Endkunden bedeutet es nur, daß der Weg zwischen Absender und Mailserver beziehungsweise zwischen Mailserver und Empfänger und zwischen den einzelnen Mailservern gesichert ist. Ob die Mails selbst auf den Mailservern noch verschlüsselt sind, wird verschwiegen.

In den Enthüllungen von Edward Snowden wurde, laut verschiedensten Meldungen in den Medien, auch behauptet, daß diverse Diensteanbieter in der Kommunikationsbranche, vorrangig in England, dazu verdonnert wurden, an an ihren Servern sogenannte Abhörschnittstellen zu installieren. Ob und in wie weit soetwas in Deutschland passiert ist derzeit noch unklar. Durch solche Berichte wird jedenfals das Vertrauen in Diensteanbieter grundlegend erschüttert. Ob das auch noch andere Dienste betrifft, ist derzeit unklar.

Fazit

Die Ideen der deutschen Mailprovider sind ein schwacher Anfang in die richtige Richtung, klingen aber vor dem Hintergrund der Spähgaffäre insgesamt wie Hohn. In den letzten Jahren kam von keiner Stelle aus eine richtige Initiative, die dem Otto-Normal-Endkunden praktikable und verständliche Lösungen angeboten haben, seine Daten sicher und für andere unleserlich über das Internet zu versenden. Momentan muß jeder Endkunde sich vor Augen halten, daß eine E-Mail nichts anderes ist als eine Postkarte, die jeder lesen, verändern und kopieren kann. Von den Mailprovidern müssen langsam praktikable Lösungen für alle kommen, denn sonst bleibt Verschlüsselung nur denjenigen vorbehalten, die sich tiefer mit der Materie auskennen. Durch diesen Ansatz kann man den drei Mailprovidern Telekom, GMX und WEB.de nicht wirklich hundertprozentig vertrauen, denn eine Mail ist wirklich erst sicher, wenn man diese mit PGP oder S/Mime verschlüsselt versenden kann. Die alleinige verbarrikadierte Verbindungen zwischen den einzelnen Sendestationen reicht nicht aus, die Mails müssen auch weiterhin auf den Servern der Provider verschlüsselt bleiben das ist nur durch PGP erreichbar. Es muss also ein komplettes Umdenken in der Kommunikationsbranche her, sonst hat jeder Nerd seine eigene Insellösung und die restlichen 90 Prozent der breiten Masse mailen noch ungesichert und für jeden Geheimdienst gut mitlesbar. Zumindestens sind gut gesicherte Mails für einige Zeit vor unbefugtem Zugriff sicher, solang bis die Geheimdienste auf schiere Rechenpower und geknackte Schlüssel zurückgreifen können.

Tip

Jedes Jahr auf der CeBit in Hannover ist der Heise-Verlag vertreten und seit einigen Jahren kann sich jeder dort gegen Vorlage eines Ausweises und seinen Mailadressen Schlüssel und Zertifikate für das Versenden seiner Mails erstellen lassen.

Mein liebes und prüdes Deutschland

Laut der aktuellen Bild-Zeitung will der CSU Jugendschutzexperte Norbert Geis(t) eine Pornoschranke nach dem englischen Vorbild von Herrn Premier Cameron einrichten, allein nur zum Schutz der Jugend. Nein Halloween ist noch nicht, hab ich doch bei dieser Meldung auf den Kalender schauen müssen, um zu erfahren, daß noch fast 3 Monate bis zu diesem Datum fehlen.

Diese Schranke zu umgehen braucht einen schriftlichen Antrag des Internetnutzers. Man möchte auf Seiten der Provider spezielle Filter mit diversen Altersfreigaben einrichten. Und Filter bedeuten immer Zensur und bessere Kontrolle. Irgendwann sind es nicht nur nackte Damen und Herren, die gefiltert werden, sondern Anfangs auch Glücksspiele, weil bei Onlineglücksspielen der Staat nichts mehr verdient und später auch Die eine oder andere politische Meinung.

Steht der Filter, holen sich Jugendliche ihren Kick woanders, gibt es doch an Tankstellen und in Presseläden diverse Zeitschriften zu kaufen. Hat man es damals vor 3 oder 4 Jahren mit Netzsperren gegen Kinderpornografie versucht, probiert die Politik heute etwas zum Schutze der Jugend einzuführen, nur um unliebsame Inhalte aus dem Internet zu verbannen.

Leute, es gibt mittlerweile Gesetze in Deutschland, die solche Anbieter von diversen Materialien verpflichten, eine Identitätsprüfung durchzuführen, bevor sie Leuten den Zugang zu diesem Material gewähren. Weiterhin wird an den meisten Ecken des Internets und Enden solcherlei Zeug verkauft, was so oder so ersteinmal ein aktives Kundenkonto bei den entsprechenden Seiten benötigt. Reicht euch Politikern die vorhandene Gesetzeslage nicht aus? Muß der Staat sich wieder in familiäre Dinge einmischen?

Hier ist definitiv nicht der Staat gefragt um die Jugend mit allgemeinen Filtern zu schützen. Bei soetwas müssen Familien und Lehrer heran, um die Jugendlichen aufzuklären. Warum will man Bilder von nackten Damen und Herren verbieten, wenn man denn soetwas ständig im Saunabereich des nächsten Hallenbades oder am FKK-Strand des nächsten Badesees sehen kann? Dorthin dürfen auch unter 18-jährige. Oder man muß sich auch noch schriftliche Genehmigungen einholen, um sich an diesen Orten zu entspannen.

Nein Herr Geis, ihre Ansichten sind etwas veraltet. Lassen sie die Filter und suchen sich etwas anderes. Machen Sie sich gegen Zigaretten und Alkohol stark, beides schädigt mehr, als der Genuss ein paar schmuddeliger Bilder und Filmchen.

Weitere Links zum Thema:

Von Sommerhitze, Sommerlöchern und dem gemütlich kalten Keller

Seit Wochen schwitzt Deutschland in einer hochsommerlichen Hitze um die Dreißig, Fünfunddreißig Grad Celsius im Schatten. Genauso geht es eurer Medienspürnase, die sich in ihren kalten und etwas feuchten Keller zurückgezogen hat, wo sich der Sommer gut überstehen lässt. In den Medien leckt, wie jedes Jahr um die selbe Zeit, gähnende Langeweile, ein sogenanntes Sommerloch. Nur ein Thema füllt dieses Loch halbwegs aus, die Spähaffäre um PRISM und Tempora und den deutschen BND, der auch so seine Daten über uns und andere im Keller stapelt Jeden Tag kommen neue Details ans Licht, an jedem sonnigen Tag reden sich die Gemüter um diese Sache immer heißer. Jeder regt sich über dieses Spähprogramm auf, die Politiker machen ihre üblichen leeren Versprechungen und bis zur Wahl passiert nichts. Nach der Wahl noch viel weniger… Viel heiße Luft… wie wir sie diesen Sommer zur genüge außerhalb meines gemütlichen kalten Kellers haben.

Die c’t Security und der aktuelle Lauschangriff

Der Heise-Zeitschriften-Verlag hat gestern ein neues Sonderheft der c’t herausgebracht. In der aktuellen Ausgabe der c’t Security widmen sich die Redakteure den aktuellen Schlagzeilen um Prism, Tempora und co bzw. wie man sich doch ein bisschen Privatsphäre im Internet bewahren kann. Das Heft soll mit zahlreichen Tips und Tricks ausgestattet sein, um sicher durchs Internet zu kommen ohne viele Spuren zu hinterlassen. Wie man beispielsweise Anonymisierungsdienste nutzt, wird im vorliegenden Heft beschrieben.

Als Dreingaben sind die vom Heise-Verlag zusammengestellten Linuxdistributionenen Surfix, Bankix und Desinfect auf einer Heft-DVD dabei. Diese Programmbundles sichern auf Basis eines aktuellen Ubuntu ihre Bankgeschäfte via Homebanking, das Surfen im Internet und ihren Rechner bei Virenbefall.

Weitere Themen sind laut Heise-Verlag:

- Windows-8-Sicherheit, unter anderem mit Virenscannertest

- Mobil surfen: Smartphones absichern, Apps überwachen

- Risiken beim Hotspot-Surfen minimieren

- Kinder schützen am PC, Tablet und Smartphone

- Die Tools der Passwortknacker, Rezepte gegen Identitätsdiebstahl

- Verschlüsselung für Mail und Cloud-Daten

- Spurensuche auf Festplatten, Schädlinge sezieren

Das Sonderheft gibts als 170 Seiten starkes Magazin für 9,90 Euro. Bis 29.9.2013 wird innerhalb Deutschlands, Österreich und der Schweiz portofrei geliefert. Für 8,99 Euro das Heft als Download als ePaper Version (PDF).

Links:

Update am 25. Juli 2013

Das Heft wurde von mir gestern, am 24. Juli 2013, online im Heiseshop gegen 10 Uhr Vormittags bestellt und via PayPal bezahlt. Heute vormittag brachte die freundliche Postbotin dieses Magazin schon gegen 11 Uhr. Die c’t security war in eine dünne Folie eingeschweißt und wieß bei Erhalt absolut keine Mängel auf. Die mitgelieferte DVD war nicht zerkratzt und optisch soweit in Ordnung, daß sie auch fehlerfrei startete. Lieferung und Qualität sind beim Heise-Verlag also Top.

Der Inhalt ist recht übersichtlich gegliedert. Artikel, Reportagen, Know-How und Praxisanleitungen entstammen aus allen c’t-Heften von circa zwei Jahren, seit der letzten c’t security. Dieses Sonderheft ist für alle c’t-Leser mit umfangreicher Zeitschriftensammlung ein Muss, denn es bietet sämtliche Artikel zu Securityproblemen aus mehreren Jahren der c’t. Das will heißen, mit jenem Heft muss man nicht mehr großartig in alten Heften stöbern, um einen bestimmten Artikel zu finden.

Auf den Punkt gebracht…

… hat die aktuellen Geschehnisse um den Skandal um Prism und Tempora die c’t in der Ausgabe 15/2013 vom 1. Juli 2013.

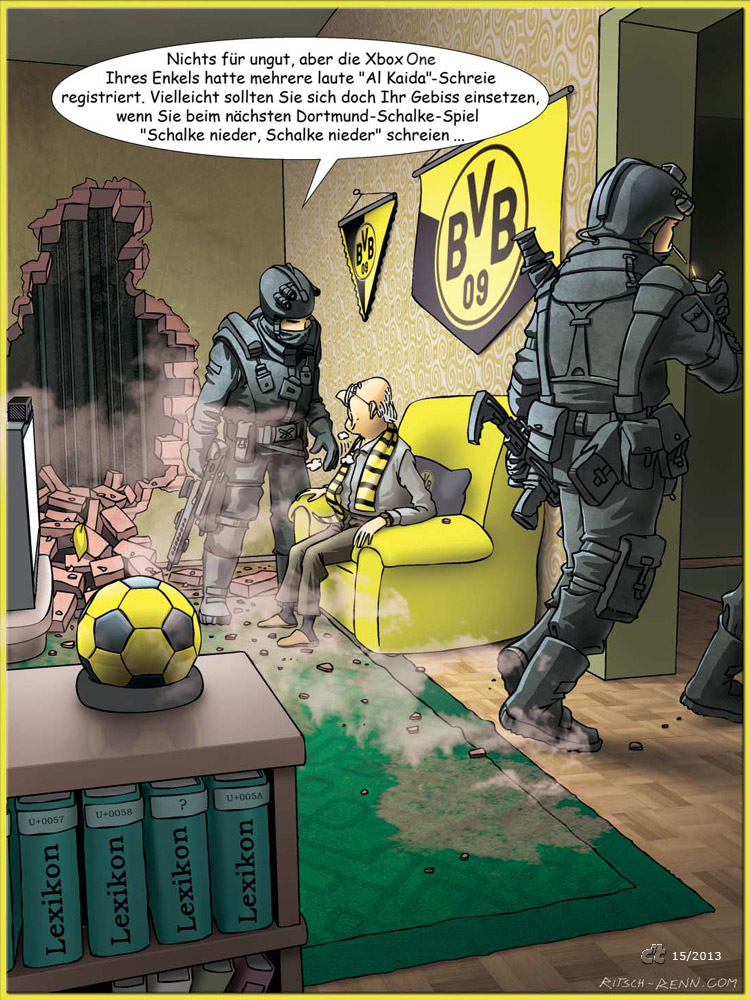

Ausgabe 15/2013 Seite 15

mit freundlicher Genehmigung der C’t vom Heise-Verlag

Mit von der Partie um die Überwachung sind bekannte Geheimdienste aus den USA, aus Großbritannien und Frankreich. Mittlerweile verstrickt sich der BND auch in diese Affäre und die meisten Regierungen in der Welt kuschen vor Big Brother USA in der Beziehung um die Beschnüffelungsaktionen. Sogar Kanzlerin Merkel will nichts von alle dem gewusst haben.

Wie weit die Beschnüffelung gehen kann, macht das Bild der c’t recht deutlich. Firmen wie Microsoft (mit Skype und XBox One mit Kinect), Yahoo, Google, Facebook, Apple und andere hängen tief drinnen in dieser Affäre. Durch die Sprachsteuerung der XBox ist es durchaus möglich, daß Gespräche beim Zocken oder Ferngucken aufgezeichnet werden und deren Inhalt in die USA transferiert werden. Was eigentlich auf dem Bild zum Schmunzeln anregt, ist leider ganz und gar nicht mehr lustig. Sogar der alte Fußballfan, der seinen Lieblingsverein anfeuert steht ersteinmal unter Verdacht.

Leider höre ich aus meinem Bekanntenkreis immer wieder das Totschlagargument „Wer nichts zu verbergen hat, braucht auch nichts zu befürchten.“ Ich stelle dann recht häufig die Gegenfrage: „Also bist du prinzipiell dafür, daß du auf Schritt und Tritt überwacht wirst? Selbst in deiner eigenen Wohnung?“ Meistens kommt dann nur Schweigen als Antwort. Die Behauptung „Wer nichts zu verbergen hat…“ unterhölt das System eines Rechtsstaates. Wer mit diesem Argument kommt, meint damit, daß der Staat oder seine Behörden wie Geheimdienst, Polizei und hastenichtgesehen uneingeschränkt schnüffeln dürfen, auch bei Leuten, wie mir als Blogger oder dir als Leser dieses Artikels, auch wenn wir beide nichts Böses im Sinn hatten, als diesen Artikel hier zu schreiben und zu lesen. In einem Rechtsstaat ist es nun doch ein bisschen anders. Nur bei einem grundlegenden Verdacht auf eine begangene Straftat ist es möglich jemanden zu Überwachen um damit an Beweise seiner Schuld oder Unschuld zu kommen. „Wer nichts zu verbergen hat…“ heißt für mich, daß jeder ersteinmal überwacht und verfolgt werden darf, sei er auch unschuldig. Oder er hat das schwerwiegende Verbrechen begangen, auf diesem Blog vorbeizusurfen.

Jetzt unterstützt Kanzlerin Merkel die Geheimdienste in ihrem Treiben, das Internet zu überwachen. Sie braucht nicht zu tun, als habe sie nichts davon gewusst. Der Einschnitt in den Freihandel der USA in Deutschland war im Endeffekt nur ein Versuch die Bürger in Deutschland zu beruhigen. Die Gespräche dazu werden, so wie ich die Sache verfolgt habe, dennoch stattfinden. Wieder einmal wird vor dem ach so großen Amerika geduckmäusert, man traut sich nichts zu unternehmen. Immer werden Terroristen als Grund vorgeschoben. Ach, ist euch schonmal aufgefallen, daß in den Nachrichten nur noch von Islamisten die Rede ist, an statt von Muslimen, wenn die Rede auf Terrorismus fällt? Jetzt wird eine ganze Glaubensgemeinschaft zu Terrorverdächtigen abgestempelt. Man nimmt den Terrorismus als Vorwand, um die Grundgesetze, die für den Bürger gemacht sind, immer weiter zu beschneiden.

Die Datensammelwut der Geheimdienste dieser Welt kennt augenscheinlich keine Grenzen. Metadaten sind im Prinzip Verbindungsdaten, beispielsweise der Briefkopf mit Absender und Empfänger einer Mail, auch die Größe der Mail in Bytes, Länge und teilnehmende Rufnummern von Telefongesprächen, aus denen sich die Sprechenden Parteien zurückverfolgen lassen. Google speichert jede Suchanfrage, jedes genutzte Schlagwort, aber auch die Webmastertools von Google sind nicht ganz ohne. Beliebt ist zum Beispiel Google Analytics, hier speichert, sofern es auf einer Website eingebunden ist, es IP, und welche dieser Adressen wie lang auf einer seite geblieben sind und welche Schlagworte genutzt wurden um auf diese Seite zu kommen, dazu noch ein paar Infos zu Betriebssystem, Browser, Herkunftsland und so weiter. Yahoo hat angekündigt, daß die Mails, die über die Server von Yahoo verschickt und empfangen werden, für Reklamezwecke nach Schlüsselwörter durchsucht wird. Das spielt mit einigfer Wahrscheinlichkeit auch den amerikanischen Geheimdiensten in die Hände. Facebooks neue Suchfunktion Graph Search erlaubt es jedem Nutzer (von Facebook natürlich) andere Nutzer nach bestimmten Kriterien zu suchen. Und Graph Search wird auch der eine oder andere Geheimdienst kennen.

All das kann genutzt werden, um den Internetnutzer zu überwachen und das recht tiefgründig. Überwacht wird ersteinmal noch nicht, es werden die oben genannten Daten ersteinmal gesammelt. Ein Analytiker bei einem x-beliebigen Geheimdienst hat zugriff auf diese Daten. Mit Hilfe ausgefeilter Analysealgorithmen kann der Analytiker diese Datenbestände nach Kriminellen und Terroristen durchgehen, aber auch nach jeder beliebigen anderen Person, egal ob sie nun eine Straftat begangen hat oder nicht. Anhand dieser Daten ist es dann ein Leichtes festzustellen, mit wem ein Straftäter Kontakt hatte. Trifft man jemanden aus Zufall bei einem Smalltalk in irgendeiner Chat-Runde, beispielsweise bei Facebook, geht man nicht gleich davon aus, daß das unsichtbare Gegenüber vielleicht irgendwas auf dem Kerbholz hat. Und jetzt wirds interessant. Trifft man jemanden anonym in Internet, der vielleicht einen kriminellen Hintergrund hat, chattet mit dem oder schreibt ein paar Mails hin und her, auch wenn über keine Straftat gesprochen wird, fällt man schon mit in die Fahndung der Geheimdienste und Polizei. Mit dieser Überwachung wird jeder Internetnutzer ersteinmal unter einen Generalverdacht gestellt, fei nach dem Motto „Ja mal sehn wer von den Leuten nun teroristisch und kriminell veranlagt ist!“

In diesem Bewußtsein ändert man sein Kommunikationsverhalten, überlegt sich, mit wem man Kontakt aufnehmen kann, wohin man seine Mails schicken kann, was man bei Facebook posten kann und so weiter. Da bin ich bei dem Thema, was ich schon seit 15 Jahren immer wieder erzähle

„Gebt im Internet sowenige Daten wie Möglich von euch preis, es gibt immer jemanden, der diese speichern und mitlesen kann, sei er kriminell oder nicht.“

Das klingt recht paranoid oder? Aber die letzten Wochen mit Prism, Tempora und Co haben mir deutlich vor Augen geführt, wie wahr mein Sprüchlein doch ist. Jeder, wirklich Jeder kann mitlesen was ich im Internet von mir preis gebe. Nun ist es Zeit, daß die Internetnutzer, die überall ihre Daten freizügig weiterverbreiten, doch einmal ihren Kopf einschalten, denn Herr Obama will es ganz genau wissen was ihr zum Frühstück hattet… oder so ähnlich jedenfalls.

Ich wurde jetzt öfters gefragt, wie ich mich vor Prism und Tempora schützen kann. So einfach ist diese Frage nicht zu beantworten. Als Endkunde an meinem PC mit Internetanschluss kann ich leider nicht bestimmen, welche Wege meine versendeten Daten von A nach B nehmen, das managed mein Provider für mich und die nehmen die günstigsten und schnellsten Routen, achten dabei wissentlich oder unwissentlich nicht darauf, ob die Daten durch überwachte Kanäle sausen. Man sollte auch nunmehr vorsichtig mit Hard- und Software sein, die man nutzt. Hier kommen wir wieder auf das schöne Beispiel der c’t zurück, was Eingangs erwähnt wurde.

Mit Kinect und der X-Box One hat Microsoft ein Gerät erschaffen, was durchaus in den eigenen 4 Wänden Gespräche mithören kann und Bilder/Videos an Microsoft (oder irgendwelche Dritte) übermittelt. Was Microsoft mit den so gesammelten Daten macht, ist nicht wirklich bekannt. Auf die Übertragung zu Microsoft hat der Endkunde keinen Einfluss.

Softwaretechnisch, das ist hier die Frage. Ob die Geheimdienste oder andere Behörden nun direkt Zugriff auf den PC haben, ist fraglich, sei es durch irgendwelche Trojaner oder irgendwelche Hintertüren gängiger Programme. Microsoft teilt ja gerne diverse Daten an die NSA mit, auch andere große Konzerne, die Software entwickeln oder im Internet vertreten sind. Jedenfals ist auch hier angesagt, daß nur aktuelle Software benutzt wird und alle Updates zur Software eingespielt werden. Dazu noch ein Virenwächter und eine gut konfigurierte Firewall, um es Angreifern schwer zu machen den Rechner zu kapern. Auch sollte man nie mit vollen Administratorrechten arbeiten, denn ohne diese Rechte fällt es schneller auf (durch zusätzliche Abfragen nach dem Adminkennwort), wenn Programme installiert werden.

Am besten ist es, quelloffene Software zu nutzen. Das fängt beim Betriebssystem schon an. Es gibt unzählige große und kleine Linuxdistributionen, notfalls kann man den Kernel von Linus Torvald selbst kompilieren und sich benötigte opensource Programme und Scripte hinzufügen. Aber auch hier kann man nicht hundertprozentig sicher sein.

Geheimdienste und Schnüffler dieser Welt, ihr habt Konkurenz bekommen und diese nennt sich die (Medien)Spürnase

Quellen

Das im Beitrag gestellte Bild durfte ich mit freundlicher Genehmigung der c’t und des Heise Zeitschriften Verlages im Artikel verwenden. Das Bild wurde am 1. Juli in der Ausgabe 15/2013 in der c’t als Schlagseite auf Seite 15 und auf c’t Schlagseiten veröffentlicht.

Kurz gemeldet – Klage gegen die Telekom

Die Nordrhein-Westfälische Verbraucherzentrale will gerichtlich klären, ob die von der Telekom geplantze Drossel für Vielnutzer zulässig ist. Das gab heute am Abend der Focus bekannt. Anfang Mai wurde die Telekom bereits wegen der eingeführten Internetdrossel auf 384 kb/s abgemahnt, die Telekom hat darauf hin ein bisschen nachgegeben und die Pläne zur Drossel ein bisschen auf 2 MB/s gelockert. Laut der Verbraucherzentrale NRW soll diese Drosselungs-Klausel generell aus den Verträgen verschwinden.

Ein Sprecher der Verbraucherzentrale äuérte dem Focus gegenüber, daß es eine Wiederholungsgefahr gäbe. Die Verbraucherzentrale fordert, daß die Telekom eine Unterlassungserklärung abgibt, die noch seit Mai außen stehen würde.Die Telekom soll künftig keine solchen drastischen Kopplungen mehr unternehmen

Quelle

Frisch aus dem Netz gezogen – Opensource DVD für Windows

Pünktlich zum 1. Juli 2013 wurde die Opensource-DVD Build Nummer 34 veröffentlich. Opensource Freunde dürfen sich auf über 6,2 GB oder 520 Opensourceprogramme für Windows freuen (die Drosselkom wohl eher weniger). Geliefert wird die Opensource-DVD als ISO Datei, die man sich auf eine Double-Layer DVD brennen kann oder beispielsweise mit ISO Buster entpacken kann. Aktualisiert wurden über 110 Programme. Darunter sind beispielsweise Firefox 22, Gimp 2.8.6 oder LibreOffice 4.0.4 Wer sich die Programme einzeln runterladen möchte, kann das gern auch auf der Downloadseite der Opensource-DVD tun. Dort findet man sämtliche Programme fein säuberlich in Kategorien unterteilt. Die Spielevariante listet 4 GB an Opensource-Spielen für Windows, beispielsweise Flightgear, Frozen-Bubble und viele mehr. Insgesamt finden sich auf dieser etwas über 150 Spiele.

Alle Neuerungen findet man in der Hauseigenen History.

Links

Neulich bei der Drosselkom…

… entschloss man sich zu dem Schritt, bei mir anzurufen und mir brühwarm zu berichten, daß bei mir auf der Straße die neuen Glasfaseranschlüsse verfügbar sind, die ich doch bei der Telekom buchen könnte. Prompt konfrontierte ich den Mann vom Callcenter, daß 3 Personen den Anschluß nutzen und an dem Anschluß 2 Internetradios, 3 Fernseher, 2 Desktop-PCs, ein Laptop, dazu noch ein Fileserver für den Datenabruf via Internet und eine Spielekonsole hängen und ich deswegen auf Grund der aktuellen Entwicklungen bei der Telekom keinen neuen Vertrag haben möchte und mir meine 16 MBit-Leitung vollkommen ausreichen würde.

Als meine Aufzählung beendet war las mir der Mann vom Callcenter ersteinmal vor, was man denn so im Monat alles anschauen und ansurfen könnte und daß nur 3 Prozent der Nutzer als sogenannte Heavy User gelten würden und ich doch mal meinen Datendurchsatz prüfen sollte. Von mir kam dann prompt die Frage: „Was schätzen Sie denn, was sich bei mir durch die Leitung quetscht?“ Etwas ausweichend kam die Antwort: „Sie würde die Drossel doch erst ab 2016 betreffen und auch nur die 3 Prozent der Heavy User… und außerdem betrifft es nur Neukunden!“ „Irrtum!“ erwiderte ich „es betrifft auch Bestandskunden, die den Tarif wechseln und alle Kunden der Telekom ab spätestens 2018, wenn alle analogen Anschlüsse auf die IP-Anschlüsse umgestellt sind.“ Der Telekommitarbeiter meinte dann: „Die Medien stellen das ganze Thema ein bisschen verzerrt dar… Ab einem Volumen von 384 kbit werden sie gedrosselt“ Das hat er wirklich gesagt. Und er hat schon fein herumgestottert, wie ein gedrosselter DSL Anschluß, als ihm die Argumente aus User-Sicht vor Augen geführt wurden.

Nun folgte eine Aufzählung, wieviele Filme ich in Standardauflösung und in (Full)HD-Auflösung schauen könnte. Darauf kam meine Antwort „Erstens begrenzt die Telekom nicht ab 384 kbit sondern ab einem Downloadvolumen von 75 GB aufwärts je Anschlußart. Die Medien haben schon richtig informiert, aber ihr Chef, der Herr Oberman, hat Sie etwas verzerrt informiert. Ich nutze das Internet nicht nur für Filme schauen, aber überlegen sie mal…“ und schon habe ich ihm die Kapazitäten, die die Filme in den verschiedenen Auflösungen belegen klein aufgedröselt aufgezählt und dazu noch „Aber man muß neben den Filmen noch seine Software auf den PCs und Endgeräten aktuell halten, man teilt verschiedene Medien mit Freunden und Bekannten, lädt sich benötigte Software runter, hört Internetradio und zockt auch das eine oder andere Multiplayerspiel… und wie gesagt 3 Leute nutzen die Leitung… “ „Dann kann ich Ihnen nicht weiter helfen, dann gehören Sie zu den sogenannten Heavy Usern!“ kams vom Telekommitarbeiter. „Jeder macht das mit seinem Fernseher oder PC was ihm Spaß macht!“ sagte ich noch und der Telekommitarbeiter verabschiedete sich mit einem deutlich hörbaren Schlucken und der Meinung, daß andere Anbieter sich ab 2016 auch den Plänen der T-Offline anschließen wollen.

Während des Gespräches hatte ich das Gefühl, den guten Mann durchaus aus der Reserve gelockt zu haben, denn es kam öfters dieser Satz „Ich lese Ihnen auch nur vor was ich hier stehen habe.“

So macht euch eure Gedanken dazu.

Weitere Artikel zum Thema

- Wie funktionieren die Pläne der Drosselkom

- Telekom gibt beim Streit um die Drossel nach

- Petition im Bundestag gegen die Drosselpläne der Telekom gestartet

- Der Fall Deutsche Tele(Drossel)kom

- Internetbremse der Telekom wird gebremst

- Was ist Netzneutralität?

- Gedanken der Spürnase zur Telekomdrossel – Die Seite der Verbraucher

- Gedanken der Spürnase zur Telekomdrossel – Was die Telekom von der Drossel hat

- Bandbreitendrossel bald auch für Bestandskunden

- Telekom schaltet ab Mai die Drossel frei

- Netzgeflüster – Die Telekom zieht die Bremse

Gefährliche Mails von einem Inkassobüro – angeblich im Auftrag von Walbusch

Vor etwas mehr als einer Woche ist bei meinem Vater eine E-Mail mit folgendem Inhalt eingegangen. Absender war ein gewisses Anwaltsbüro Frida Franke, welches im Namen der Walbusch GmbH Inkassoaufträge ausführen soll… angeblich.

Im Anhang dieser Mail befindet sich eine zip-Komprimierte Exe-Datei, die man öffnen soll, um an die Kontodaten des Inkassobüros zu kommen. Diesen Anhang bitte nicht öffnen und installieren.

Statt dessen installiert man sich auf dem System einen Trojaner, der erstens eine Backdoor im Windows-System öffnet, über die der gesamte Internetverkehr am benutzten Rechner mitgelesen werden kann. Zusätzlioch werden noch ein paar Schadprogramme und Maleware installiert.

Diese ganze Mail ist Betrug. Anwaltskanzeleien und Inkassobüros werden sich postschriftlich bei Ihnen melden. Sollten Sie sich dennoch nicht ganz sicher sein, ob tatsächlich ein Inkassoverfahren gegen Sie läuft, sollten Sie sich vorher bei der genannten Klärgerin, das ist meist die Firma, bei der Sie nicht bezahlt haben sollen, telefonisch oder per Post/Mail Infos einholen.

Gesendet: Montag, 17. Juni 2013 um 15:19 Uhr

Von: „Frida Franke Inkasso Anwaltschaft“ c .ibel@live.de

An: „Herr K.“

Betreff: Kostenrechnung an Herrn K. Anwaltschaft Mandantschaft Walbusch Online GmbH AG 17.06.2013

Sehr geehrter Walbusch Online GmbH AG Kunde Herr K.,mit der Bestellung vom 01.04.2013 haben Sie sich vertraglich verpflichtet die Rechnung in Höhe von 431,00 Euro an unseren Mandanten zu überweisen.

Der Betrag ist bis heute nicht bei Walbusch Online GmbH AG eingegangen.

Weiterhin sind Sie aus Gründen des Verzuges dazu verpflichtet die Ausgaben unserer Leistung zu tragen.

Unser Anwalt-Büro wurden von der Firma Walbusch Online GmbH AG beauftragt die gesetzlichen Interessen zu vertreten. Die ordnungsgemäße Bevollmächtigung wurde notariell schriftlich versichert.

Die zusätzlichen Kosten unserer Inanspruchnahme errechnen sich nach dieser Abrechnung:

****************

18,00 Euro (nach Nummer 4429 RGV)

35,00 Euro (Vergütung gemäß RVG § 4 Abs. 1 und 2)

****************Wir zwingen Sie mit Kraft unserer Mandantschaft den gesamten Betrag auf das Bankkonto unseren Mandanten zu übersenden. Die Kotonummer und die Lieferdaten der Bestellung finden Sie im angehängtem Ordner. Für den Eingang der Zahlung setzten wir Ihnen eine letzte Frist bis zum 22.06.2013

Mit freundliche Grüßen Frida Franke Inkasso Anwaltschaft

No Sex for the British Empire

Internetprovider in Großbritanien wollen offenbar ein Filter für das Internet freischalten. Zu den gefilterten Inhalten sollen Webseiten mit pornografischem Inhalt gehören. Die Software zum Filtern dieser Inhalte währe bei jedem der britschen Provider standardmäßig aktiv.

Das ganze kündigte eine Beraterin von Premier Cameron an. Ab Ende 2013 seien auch die Betreiber öffentlicher WLAN-Hotspots in Großbritannien in die Pflicht genommen, diesen Jugendschutz aktiv zu halten. Für die Bevölkerung des Inselstaates heißt dieser Filter, daß sie vor dem Öffnen solcher Angebote explizit „ja“ sagen müssen, wenn ihr Browser solche Inhalte öffnet, zumindestens wenn diese Webseiten bei den Providern in den Datenbanken gelistet sind.

Eltern sollen den Filter ausschalten dürfen, aber Providerseitig ist eine Art Automatik mit eingebaut, der den Filter nach einiger Zeit wieder aktiviert.

Dieser Filter wurde allerdings vom Parlament beschlossen, weil Eltern sich mit den Gefahren im Internet nicht auskennen würden. Viele der Eltern währen selbstzufrieden und weniger als die Hälfte würde entsprechende Maßnahmen ergreifen, um ihren Nachwuchs zu schützen.

Allerdings hat die ganze Sache auch einen Haken. Nicht nur pornografische oder gewaltverherrlichende Inhalte lassen sich sperren. Man kann die Filterlisten beliebig anpassen und damit auch die eine oder andere unliebsame Meinung sperren. Diese Entwicklung der Ereignisse von Seiten des Staates ist schon rechtlich bedenklich. Hier liegt ein Eingriff in die informationelle Selbstbestimmung von Bürgern vor, die in den meisten Verfassungen festgeschrieben ist.

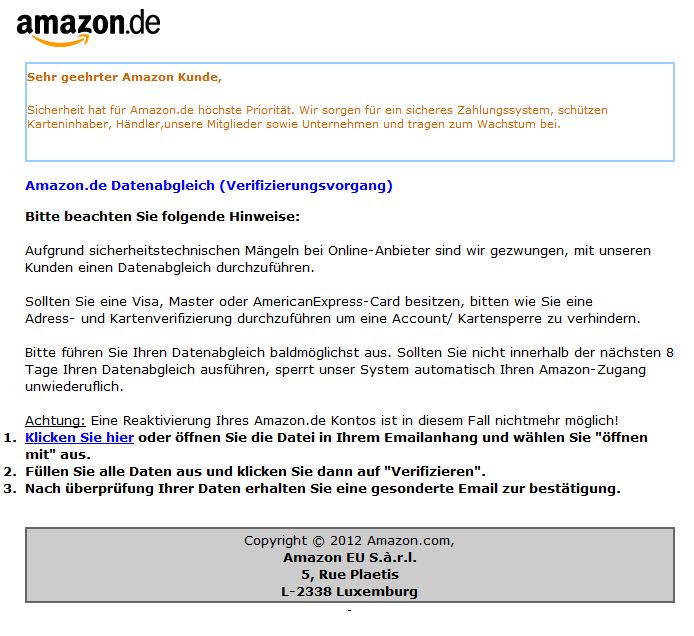

Erneutes Phishing im Namen von Amazon

Heute habe ich wieder einmal eine recht täuschend ähnliche E-Mail erhalten. Angeblich wolle Amazon die Sicherheit des Zahlsystems für Kunden und Händler erhöhen und fordert die Nutzer auf, innerhalb von 8 Tagen einen Link zu öffnen und dort die Anschrift und die verwendeten Kreditkartendaten einzugeben. Ansonsten würde der Zugang zum Konto unwiderruflich gesperrt. Die Mail kommt von datenabgleich@amazon-presse.de. Nur wird Amazon sie niemals per Mail auffordern irgendwelche Kartendaten per Webformular zu verifizieren.

Erhält man solche Mails kann man diese vertrauensvoll an stop-spoofing[add]amazon.com schicken. (das [add] ist durch ein @ zu ersetzen)

Folgenden Inhalt hat die Mail:

Sehr geehrter Amazon Kunde,

Sicherheit hat für Amazon.de höchste Priorität. Wir sorgen für ein sicheres Zahlungssystem, schützen Karteninhaber, Händler,unsere Mitglieder sowie Unternehmen und tragen zum Wachstum bei.Amazon.de Datenabgleich (Verifizierungsvorgang)

Bitte beachten Sie folgende Hinweise:

Aufgrund sicherheitstechnischen Mängeln bei Online-Anbieter sind wir gezwungen, mit unseren Kunden einen Datenabgleich durchzuführen.

Sollten Sie eine Visa, Master oder AmericanExpress-Card besitzen, bitten wie Sie eine

Adress- und Kartenverifizierung durchzuführen um eine Account/ Kartensperre zu verhindern.Bitte führen Sie Ihren Datenabgleich baldmöglichst aus. Sollten Sie nicht innerhalb der nächsten 8 Tage Ihren Datenabgleich ausführen, sperrt unser System automatisch Ihren Amazon-Zugang unwiederuflich.

Achtung: Eine Reaktivierung Ihres Amazon.de Kontos ist in diesem Fall nichtmehr möglich!

Klicken Sie hier oder öffnen Sie die Datei in Ihrem Emailanhang und wählen Sie „öffnen mit“ aus.

Füllen Sie alle Daten aus und klicken Sie dann auf „Verifizieren“.

Nach überprüfung Ihrer Daten erhalten Sie eine gesonderte Email zur bestätigung.Copyright © 2012 Amazon.com,

Amazon EU S.à.r.l.

5, Rue Plaetis

L-2338 Luxemburg

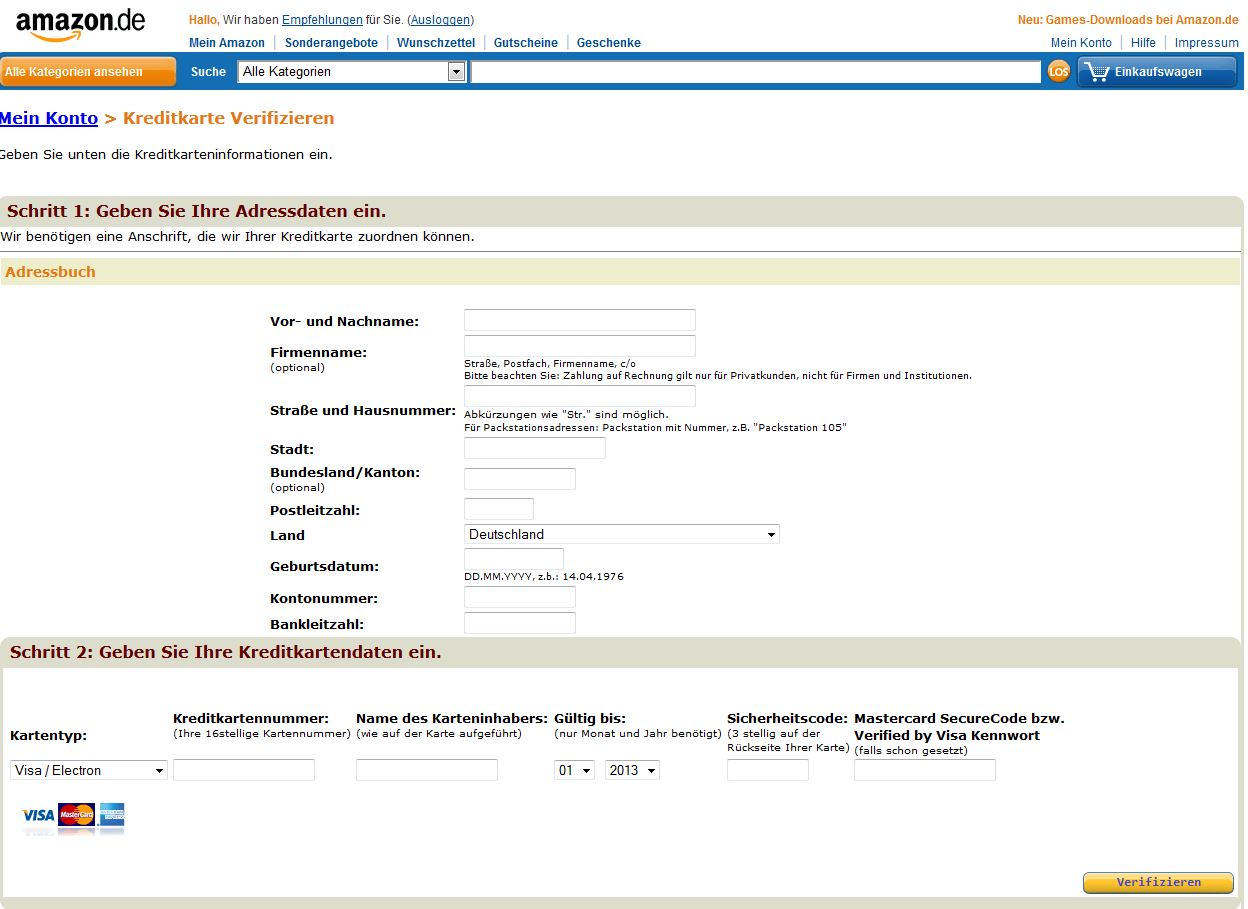

Und sie sieht täuschend echt aus:

Folgt man den Anweisungen, öffnet sich ein HTML-Dokument, welches der Mail beiliegt. Dort wird man aufgefordert seine Wohnanschrift und Kreditkartennummern zu hinterlegen. Klickert man auf Verifizieren, dann gehts ab zu einem Datensammler, der die Kreditkartennummern und Anschriften für seine Zwecke verwenden wird.

Telekom gibt beim Streit um die Drossel nach

Heute ist nach unbestätigten Berichten bekannt geworden, daß die Drosselkom im Streit um die DSL-Drosselung nachgeben will. Statt auf unbenutzbare 384 kb/s zu drosseln, will die Telekomm nun noch auf nur 2 MBit/s drosseln. Mit diesem Zugeständnis will die Telekom den Streit um die Drosselung beenden. Das hat Caschys Blog (Link folgt am Artikelende) aus zwei informierten Quellen bei der Telekom erfahren. Weiterhin möchte die Telekom echte und unbegrenzte Flatrates ohne Drossel anbieten. Dazu hat die Telekom noch kein offizielles Statement abgegeben.

Folgende Daten zur Volumengrenze hat die Telekom ausgegeben:

| Tarif | Datenvolumen |

|---|---|

| Call & Surf mit DSL | 75 GB |

| Entertain mit 16 MBit/s | 75 GB |

| Call & Surf mit VDSL | 200 GB |

| Entertain mit VDSL | 200 GB |

| Call & Surf mit Fiber 100 | 300 GB |

| Entertain mit Fiber 100 | 300 GB |

| Call & Surf mit Fiber 200 | 400 GB |

| Entertain mit Fiber 200 | 400 GB |

Bei diesen Werten soll die Drossel der Telekom zuschlagen. Betroffen sind Neukundemn, sowie Bestandskunden, die den Tarif wechseln und spätestens in ein paar Jahren alle Kunden der Telekom, wenn die Anschlüsse auf die IP basierten DSL-Anschlüsse umgestellt werden.

In den vergangenen Wochen hat eine Protestaktion bei Change.org fast 200.000 Unterschriften erreicht. Eine Petition für die gesetzliche Verankerung der Netzneutralität bei der Bundesregierung, hatte innerhalb kürzester Zeit das erforderliche Quorum überschritten. Dort sind bisher 74700 Unterschriften zusammengekommen.

Die Argumente für die Drossel bei der Telekom sind immer schwerer zu halten. Als Begründung gab die Telekom an, daß Drei Prozent aller Nutzer mehr als ein Drittel des gesamten transferierten Datenvolumens erzeugen. Von anderen DSL Anbietern verlangt die Telekom nur wenige Cent pro Gigabyte. Zur Erklärung: Die Telekom hat in Deutschland noch das größte Kommunikationsnetz. Andere Gesellschaften betreiben zwar auch ihre Netze, sind aber mit diesen nicht so weit verbreitet wie der Exmonopolist. Um mehr Kunden zu erreichen kaufen oder Mieten diese anderen Anbieter Anschlüsse und Netzkapazitäten bei der Telekom und zahlen somit auch den Traffic, den die Kunden oder Provider im Telekomnetz verursachen. So geht es natürlich auch der Telekom, die Daten auch in andere Netze einspeist.

Aber es gibt natürlich ein Problem, welches die Telekom hat. Und das sind die Ballungsräume, wie der Ruhrpott, München, Stuttgart, Berlin etc. In diesen Gegenden werden einige Peering-Punkte stärker ausgelastet, als an anderen Stellen. Pering-Punkte sind nichts weiter, als Schnittstellen zwischen den Netzen verschiedener Anbieter. Um diese Punkte auszubauen, braucht die Telekom Geld und sie möchte natürlich auch diese Schnittstellen irgendwo ein bisschen entlasten. Aber diese Zentrem auszubauen kostet keine Milliarden Euro, so wie die Telekom immer behauptete.

Links zum Thema

Erdogan und die sozialen Medien

„Soziale Medien sind schlimmste Bedrohung der Gesellschaft“ so Erdogan, Präsident der Türkei. Weiterhin verteufelt er Twitter und andere Soziale Netzwerke. Twitter sei das Problem in der Türkei und nicht das Brutale Vorgehen der Polizei.

Nach etlichen Massenprotesten in der Türkei, hat der türkische Ministerpräsident soziale Netzwerke aufs heftigste angegriffen. Laut der Nachrichtenagentur Bloomberg sagte Erdogan „Es gibt eine Bedrohung, die sich Twitter nennt. „Die größten Lügen sind hier zu finden. Für mich sind die sozialen Medien die schlimmste Bedrohung der Gesellschaft.“

Die Demonstrationen begannen nach dem gewaltsamen Räumen eines Protestlagers durch die türkische Polizei, mit dem die Zerstörung des zentralen Taksim-Platz in Istanbul verhindert werden sollte. Mittlerweile empfinden immer mehr türkische Bürger die Politik Erdogans als diktatorisch und geben ihre Meinung über soziale Netze und über Proteste und Demonstrationen kund. Unter anderem wurden Parolen wie „Diktator tritt zurück, wir wehren uns bis wir gewinnen“ laut.

Erdogan läßt mit Gewalt gegen Demonstranten vorgehen und hat auch scheinbar Angst vor den sozialen Medien, auf denen persönliche Meinungen und Bilder von Polizeieinsätzen in Minuten um die Welt gehen.

Petition im Bundestag gegen die Drosselpläne der Telekom gestartet

Johannes Scheller, der Petent, hat gestern (am 21. Mai 2013) auf der Plattform des deutschen Bundestages eine Petition gegen die Drosselpläne der deutschen Telekom gestartet. Er möchte die DSL-Drosselpläne stoppen. Alle Datenpakete sollen glöeich behandelt werden, unabhängig von Herkunft und Inhalt. Diese Netzneutralität soll nun gesetzlich verankert werden.

Der Text der Petition lautet

Der Deutsche Bundestag möge ein Gesetz beschließen, das Internetanbieter („Provider“) verpflichtet, alle Datenpakete von Nutzern unabhängig von Ihrem Inhalt und Ihrer Herkunft gleich zu behandeln. Insbesondere sollen keine Inhalte, Dienste oder Dienstanbieter durch diese Provider benachteiligt, künstlich verlangsamt oder gar blockiert werden dürfen.

Der Blog Netzpolitik.org hat als erster von der Petition berichtet. Allerdings haben solche elektronischen Petitionen einen Haken. Der Bundestag kann sich bei allen Ersuchen auch mit einer Zweidrittelmehrheit gegen die Anhörung einer Petition entscheiden, auch wenn die Petition die geforderten Unterschriften erreicht. Aber in der Politik sind, gerade bei einer Demokratie (leider), viele Schritte mehr nötig um eine Gesetzesänderung zu erreichen.

Eine Unterschriftenaktion von Malte Götz erreichte fast 200000 Unterschriften, die der Telekom übergeben wurden. Außer einem feuchten Händedruck und einem artigen Danke, wurde mit dieser Petition nichts erreicht, die Telekom singt weiter ihr Lied mit der Drossel zusammen.

Links:

Netzgeflüster – Freeciv für den Browser

Wie im Originalen muß der geneigte Spieler ein kleines Volk durch den Lauf der Geschichte steuern, technische Errungenschaften erzielen und geschickt mit Computergegnern umgehen, entweder auf diplomatischem Weg gerissen verhandeln oder im Krieg strategisch vorgehen. Der Spieler hat natürlich die Möglichkeit mehrere Städte zu Gründen, andere Städte zu erobern oder zu zerstören. Das ganze läuft rundenbasiert ab, man hat also genug Zeit, sich jede Aktion zu überlegen. Um das ganze rund zu machen, stehen im Internet mehrere Multiplayerserver für die eine oder andere Runde gegen Freunde oder eben Fremde. Lauffähig ist das ganze auf Windows, MacOS oder Linux, als Vorraussetzung ist eine aktuelle Java-Installation notwendig.

Nun haben die Entwickler von Freeciv das Spiel für des Nutzers Lieblingsbrowser hergestellt und das komplett HTML5 konform. Man braucht nichts weiter als einen aktuellen Browser, ein halbwegs aktuelles Betriebssystem und schon kann es losgehen. Auch hier werden Singleplayerpartien und Multiplayerspiele angeboten. Spielen kann man es jetzt von jedem PC oder Mac aus, vom Lieblingssmartphone oder Tablet. Auf letzteren Geräten sind natürlich auch gängige Browser von Nöten.

Links

- Freeciv Browserspiel

- Freeciv auf Deutsch für den Rechner

- Freeciv Entwickler Website – Freeciv Englisch für den Rechner

dieser Link bietet die etwas veraltete deutsche Version an. Neuere Versionen sind auf Chip.de zu finden.

Der Fall Deutsche Tele(Drossel)kom

Fast 3 Wochen ist es her, seit dem die Telekom ihre Pläne für die Drosselung der DSL Anschlüsse des Netzes, welches in ihrer Hand liegt, angekündigt hat. Seit dem 2. Mai werden diese Pläne fleißig umgesetzt und Neukunden bekommen die entsprechenden Klauseln über diese Drosselung in ihre Verträge geschrieben. Es soll nun auch bis zum Jahr 2018 des Herrn alle Bestandskunden treffen, denn die analogen Anschlüsse sollen bis dahin digitalisiert werden und auf IP-Basierte Anschlüsse umgestellt werden. Kunden die ihren Tarif aus irgendwelchen Gründen wechseln möchten erwischt es auch eiskalt. Wer mehr Datenvolumen benötigt, soll dafür gefälligst zahlen und dafür in die Tasche greifen. Dagegen währe aus Nutzersicht nicht viel einzuwenden, wenn das kleine Wörtchen aber nicht währe.

Die Telekom bringt immer wieder den Einwand, daß 3 Prozent aller Nutzer mehr als 30 Prozent der gesamten Netzlast und Datendurchsatz erzeugen würden. Wie alt diese Daten sind und ob die Daten stimmen, läßt sich aus technischen Gegebenheiten nicht wirklich für die Internetnutzer bestimmen. Die Telekom hat ihre Studie und ihre Zahlen meines Wissens nicht veröffentlicht.

In den letzten Tagen hat sich noch einiges getan, von der Telekom aus. Magentafarbene Services wie TV über IP soll von der Drossel ausgespart bleiben. Weiterhin dürfen Inhalteanbieter und Firmen, die über Internet datenintensive Dienstleistungen vertreiben, Geld an die Telekom zahlen, um ungebremst zum Endkunden, dem normalen Verbraucher zu kommen, auch am Monatsende, wenn das Freivolumen schon aufgebraucht ist. Damit würde die Telekom zweifach verdienen, aber nur große Diensteanbieter mit einer Menge Geld können da mitspielen. Kleine Plattformen, Künstler und andere Aktive im Netz, müssen sehen, wie sie ihre Inhalte zum Kunden bringen. So wird eine Zwei-Klassen-Gesellschaft im Internet entstehen. Kleinunternehmen haben keine Chancen mehr zu bestehen.

Das alles geschieht unter dem Vorwand, das Netz weiter ausbauen zu müssen. Aber ohne die Hilfe und Unterstützung von Kommunen und Landkreisen legt die Telekom kein schnelles Internet auf das Land, da müssen Städte und Gemeinden schon Geld zuschießen, Magenta zahlt nicht alles aus eigener Tasche, beim Verlegen und Installieren der notwendigen Hardware in ländlichen Gebieten. Dann sind da immer noch ein paar weiße Flecken auf der Karte, wo es überhaupt kein schnelles Internet gibt.

Mittlerweile gibt es gegen das Vorgehen der Telekom Protest. Zum einen wurde die Telekom Anfang der Woche von der Verbraucherzentrale abgemahnt, die entsprechenden Klauseln aus den Allgemeinen Geschäftsbedingungen und den Neuverträgen herauszunehmen. Jetzt formiert das Bündnis für Netzneutralität und gegen digitale Diskriminierung eine Demo zur Jahreshauptversammlung der Telekomaktionäre vor der Lanxess Arena am Willi-Brandt-Platz in Köln auf. Zudem sind Mahnwachen ab 8 Uhr 30 geplant. Das ganze soll am 16. Mai stattfinden. Anonymous-Aktivisten, der Bundesverband Initiative gegen digitale Spaltung (geteilt.de), der Chaos Computer Club Düsseldorf, die Digitale Gesellschaft, der AK Vorrat Ortsgruppe Köln/Bonn, Netzpolitik.org und die Piratenpartei Deutschland unterstützen diese Aktion.

Wegen der massiven Kritik an den Plänen der Telekom von 22. April ist der Deutschlandchef der Telekom René Obermann ein wenig zurückgerudert. Er erklärte, daß es Flatrates weiterhin geben soll, aber wesentlich teurer (10 bis 20 Euro).

Aber die Vorwürfe, die gegen die Telekom laut werden, reisen nicht wirklich ab. Verbraucher sehen im Angebot der Telekom nun Betrug. Man wirbt mit Flatrates, die aber wegen der Drosselung keine mehr sind. Verbraucher assoziieren mit einer Flatrate, daß sie unbegrenzt surfen und Downloaden können, was das Zeug herhält. Aber nach dem fünfundsiebzigsten Gigabyte ist da nun schon Schluss mit lustig. Und hier sehen viele Verbraucher die Täuschung, kaum irgendjemand liest das Kleingedruckte im Vertrag, wenn oben groß und gut lesbar ein Flatrate steht.

Es gibt aber auch andere Stimmen im Internet, die die Telekom und ihre Pläne verteidigen. So liest man doch öfters in Foren und sozialen Netzen, daß 75 GB zum Surfen völlig ausreichen, oder man sich über den Datentarif fürs Smartphone auch nicht wundert, wenn man da nach einigen Mega- oder Gigabyte gedrosselt wird. Dagegen steht, daß der Nutzer mit seinem Smartphone hauptsächlich nur kommuniziert, in dem er chattet, oder seine Profile in sozialen Netzwerken pflegt und etwas herumsurft um sich über gewisse Themen schlau zu machen. Da werden meist nur Dienste genutzt, wo wenig Datenübertragung stattfindet. Am hauseigenen PC entstehen die wirklich datenintensiven Arbeiten oder Spielereien.

Internetbremse der Telekom wird gebremst

Die Verbraucherzentrale Nordrhein-Westfalen hat der Telekom ein Ultimatum gestellt. Die unter dem Namen Drosselkom bekannt gewordene Telekom, soll von ihrem Vorhaben ablassen und binnen Zehntagesfrist eine Unterlassungserklärung zu unterzeichnen und die Drosselung aller Neuverträge auszusetzen.

Die Verbraucherschützer sehen in dem Vorhaben eine Diskriminierung von Freien DSL-Zugängen. Die Benachteiligung der Verbraucher sei nicht hinzunehmen. VDSL-Kunden der Telekom würden laut Aussagen der Verbraucherzentrale beim Zuschlagen der Drossel 99,2 Prozent der Leistung verlieren. Das Öffnen von Internetseiten würde zur Geduldsprobe werden.

Fals die Telekom nicht auf diese Abmahnung eingeht, so droht die Verbraucherzentrale mit einem Prozess, der recht langwierig werden könnte.

Was ist Netzneutralität?

ZDF hat das mal recht gut erklärt, hier das Video dazu

Gedanken der Spürnase zur Telekomdrossel – Die Seite der Verbraucher

Ab heute gilt für Neukunden die Bandbreitendrosselung bei der Telekom nach 75 GB/Monat bei einer 16 Mbit Leitung, respektive 200 GB/Monat bei VDSL. Die Pläne des Rosa Riesen, welcher schon liebevoll (Achtung Ironie) Drosselkom genannt wird, sehen vor bei Überschreiten des Inklusivvolumens die Geschwindigkeit der DSL-Anschlüsse auf 384 Kbit/s zu senken. Sicher gehen vielen Leuten, gerade bei einem hohen Prozentsatz der 12 Millionen Endkunden der Telekom, aber auch bei Wechselwilligen, die bis dato zur Telekom wechseln wollten und bei einigen Diensteanbietern einige Zukunftssorgen durch den Kopf. Fast sicher ist, daß auch einige Konkurenten der Telekom irgendwann eine Drosselung einführen, ob sie nun wollen oder nicht. Etliche DSL Anschlüsse wurden durch große Anbieter von der Telekom gemietet und diese dann weiter am den Endkunden gebracht.

Bisher ist noch nicht bekannt, was die Telekom für weitere Volumenkontingente an Gebühren verlangt, mir ist noch nichts zum Erspüren vor die Nase gekommen. Viele Leute kommen sich durch das Vorhaben recht geprellt vor, mit Sicherheit auch der eine oder andere Diensteanbieter.

Die Drossel schlägt ab den sechsundsiebzigsten Gigabyte zu, sofern man nicht höhere Kontingetne zugebucht hat. Es wurde an verschiedenen Stellen schon nachgewiesen, daß anständiges Surfen mit dieser Geschwindigkeit nicht mehr möglich ist, die Telekomwebsite brauchte 100 Sekunden, um vollständig zu laden. Aber der Otto Normal Endkunde braucht mit Sicherheit mehr noch als ein bisschen Surfen. Er will via E-Mail, Gesichtsbuch, ICQ, Jabber, Skype und anderen sozialen Netzwerken mit Freunden und Verwandten Kommunizieren. Bei solchen Geschwindigkeiten wird das auch ein recht mühsames und langwieriges Unterfangen. Ein Einkauf bei einem Onlinehändler oder die Online Banküberweisung dauern um ein vielfaches länger, es kann passieren, daß man durch die geringe Geschwindigkeiten schonmal einen Timeout von den angesprochenen Servern bekommt und somit vielleicht finanziellen Schaden erleidet. Für die Inhaber von Onlineshops wird sich diese Lage sicherlich auch negativ auswirken. Weniger Bandbreite heißt auch, daß Kunden nicht kommen oder früher ihren eventuell geplanten Einkauf verschieben oder abbrechen.

Weiter geht es bei der Unterhaltungsindustrie. Heute werden schon mehr Filme und Musik über Internet verkauft und vermietet, als auf CD und DVD. Lädt man mehrere Filme herunter, geht viel Traffic verloren, ein Filmwochenende mit Freunden ist bei 75 GB recht schnell um. Das heißt hier muß der Endkunde zweimal, respektive dreimal in die Tasche greifen. Als erstes will der DSL Anschluss mit der moantlichen Miete dafür bezahlt werden. Zweitens will mehr Datenvolumen zugebucht werden und drittens muß die Leihgebühr des Films oder das Abo bei dem entsprechenden Dienst wie Maxdome und Co bezahlt werden. Im Artikel Bandbreitendrossel bald auch für Bestandskunden habe ich schon einen kleinen Exkurs, wie sich das Problem für mich darstellt gewagt. Zur Erinnerung zitiere ich noch einmal aus dem betreffenden Artikel.

Was heißt normale Bildqualität? Die alte PAL Qualität aus der vor-High Definition Ära betrug 720 × 576 Pixel. Ein Film in dieser Auflösung belegt je nach Länge 3 bis 6 GB. Dann gibt es High Definition in zwei Qualitäten. Die niedrigere Auflösung mit 1280 × 720 wird von den öffentlich rechtlichen Sendern ausgestrahlt. Hier bewegen sich die Filme in normaler Länge zwischen 10 und 15 GB pro Film versteht sich. Full HD hat eine Auflösung von 1920 × 1080 Bildpunkten. Hier bewegen wir uns um die 25 GB pro Film. In naher Zukunft werden Filme schon in 4k Qualität ausgeliefert, Geräte um solches Material zu sehen, gibt es schon. Auflösungen von 3840 × 2160 Pixeln und 4096 × 2304 Pixeln werden hier angepeilt. 4k ist rechnerisch das Vierfache von Full HD und ist mit ca 100 GB pro Film anzurechnen.

Eine dritte Sache ist mir in den letzten Tagen, Wochen und Monaten immer mehr aufgefallen. Gekaufte Spiele, die man auch allein an seinem Rechner spielen kann und darf, benötigen einen dauerhaften Zugang zum Internet. Ein Beispiel, was vor ein paar Wochen deswegen für Furore sorgte, war das Spiel SimCity5. Hier waren die Server des Spieleanbieters überlastet und nicht für den Endkunden zugänglich. Einen ständigen Onlinezwang plant auch Microsoft mit seiner neuen XBox, die ab Mai in den Handel kommen soll. Steam und Spiele, die über Steam gekauft werden brauchen zum Teil auch Zugang zum Internet. Lädt man die Bestseller von der Steam-Website oder aus irgend einem anderen Portal herunter, so bekommt man Archiv-Dateien, die auch mindestens eine CD füllen können, aber meistens auch auf eine oder mehrere DVDs passen. Mindestens 700 MB sind da zu erwarten, wahrscheinlicher ist da aber 1 GB und mehr pro Spiel, was man sich ersteinmal downloaden muss. Hinzu kommen nach der Installation Bugfixes, Patches und Updates, was auch nochmal mit bis zu mehrferen Hundert Megabyte am Downloadvolumen zehrt.

Aber warum dieser ganze Aufwand? Zum einen wollen die Spielehersteller eine Art Kopierschutz einbauen und zum Anderen den Second-Hand Handel damit unterbinden. Man kann nur diese Spiele spielen, wenn man im Besitz einer Originallizenz mit dem dazu passenden Onlinekonto auf den Servern der Spieleanbieter ist. Computerspiele mit Onlinezwang legen Spieledaten, wie Einstellungen, Spielstände und Zusatzinfos zum laufenden Spiel bei sich in den Rechenzentren ab. Hier weiß man nicht wirklich, wieviele Daten der eigene Computer mit den Servern des Spieleanbieters austauscht. Mit der Telekomdrossel wird diese Abhängigkeit nun noch forciert. Will man vernünftig spielen, muß man zusätzlich noch bei der Telekom Datenvolumen nachbuchen.

In einer anderen Liga spielen die Massive Multiplayer Online Rollenspiele mit World of Warcraft als leuchtendem Vorbild. Anzumerken ist, daß es außer WoW noch mehr Massive Multiplayer Online Rollenspiele gibt. Einige sind auch aus dem Internet zu beziehen und benötigen wie schon erwähnt auch Updates und Patches. Hier ist der Sinn und Zweck des Ganzen, daß der Rechner das Spiel ersteinmal ausführt und über Internet sämtliche Spielerdaten, wie Inventar, die Aktionen des Spielcharakters, sämtliche Statistiken und Spielelemente, aber auch die Kommunikation zwischen den Spielern (beispielsweise über Teamspeak) über das Internet übertragen werden. Hier fällt einiges an Transfervolumen und Netzlast für alle Internet-Service-Provider (ISP) an.

Nicht nur die Massive Multiplayer Online Rollenspiele benötigen viel Traffic, generell jedes Spiel, welches man mit einem Mehrspielermodus über Internet spielen kann benötigen haufenweise Transfervolumen. Wenn es nach der Telekom gehet würde das dann auch nach 75 GB im Monat anfangen stark zu ruckeln.

Seit 2 oder 3 Jahren wird die Cloud von vielen Anbietern wörtlich auf Wolke 7 (englisch Cloud seven als kleines Wortspiel) gehoben. Google und Microsoft spielen da mit vielen Diensten wie Onlinefestplatten namens Skydrive oder Webbasierten Officeanwendungen, Kalendern, Mail und viel anderem Zeug eine Vorreiterolle. Dropbox bietet günstigen Speicherplatz auf verschiedenen Rechenzentren an. Vorteilhaft ist, daß man so ohne viel Aufwand seine Dokumente, Bilder, Musik, Adressdaten und vieles mehr auf allen Endgeräten, wie PC, Notebook, Tablet und Smartphone synchron halten kann. Wer seine Daten nicht aus der Hand geben möchte, stellt sich daheim einen kleinen Homeserver hin und verbindet diesen mit seinem Netzwerk und dem Internet. Alles hat hier einen DSL Anschluss daheim als kleinsten gemeinsamen Nenner. Datensharing via Cloud ist recht einfach, schnell sind mal die Fotos der Katze an Freunde geschickt, oder das letzte Urlaubsvideo auf den eigenen Server, oder einen entsprechenden Diensteanbieter gesendet, der dann alles für jeden zugänglich macht. Auch dem schiebt die Telekom mit ihrer Drossel ein Riegel vor.

An jeder Ecke im Internet bekommt man als Endnutzer Software aller Coleur quasi kostenlos (oder gegen einen Obolus) nachgeworfen. Für jeden ist etwas dabei, auch wenn es nur zum Austesten ist. Diese Programme wollen ersteinmal heruntergeladen werden und auch im Laufe der Dienstzeit mit regelmäßigen Updates versorgt werden. Open-Source Software bietet Entwicklern und Hobbyprogrammierern die Möglichkeit eigene Funktionen zu einem beliebigen Programm zu verpassen. Allerdings ist dafür der Quellcode für das zu erweiternde Programm zu laden. Weiterhin benötigen Programmierer die nötigen Entwicklungsumgebungen für ihren PC und die besorgt man sich auch am besten über das Internet. Bei manchem Entwickler sind es sogar mehrere Programme, die er mit eigenen Funktionen aufstockt. Bei 384 kbit/s sind solche Downloads, fals man am Monatsende schnell noch ein solches Programm für irgendetwas benötigt, erst nach langer Wartezeit und einem Koffeinschock fertig. Das Selbe gilt für ein frisch aufgesetztes Betriebssystem, egal welches man nun nutzt. Als allererstes wollen Updates gezogen werden, bei Windows 7 sinds schon 3 GB, die man mittlerweile herunterladen möchte. Aber auch andere Geräte möchten Sicherheitsupdates. Das sind momentan alle modernen Spielekonsolen oder Smartphones und Tablets um ein paar aktuelle Beispiele zu nennen.

Jetzt wird momentan digitales Radio stark angepriesen. Eine Möglichkeit nutzt das digitale Rundfunksignal und eine andere Variante klinkt sich über den heimischen Router ins Internet ein. Vorteile sind, daß man Welotweit tausende Radiostationen in gleichbleibender Qualität hereinbekommt dazu noch einige feine Zusatzinfos zur Sendung, zu Interpreten und Titeln und einiges mehr. Jeder Deutsche hat am Tag laut aktuellen Statistiken 4 Stunden das Radio laufen. Und zieht das Radio aus dem Internet die Musik, ganz legal versteht sich natürlich, summiert sich das im Laufe der Zeit natürlich auch langsam auf.

Youtube, Audio- und Videoblogs sind auch recht datenintensive Dienste. Jeder kann ohne weiteres seinen Blog mit Audio- und Videokommentaren aufmotzen. Youtubevideos sind zum einen recht unterhaltsam und als Musikfan nutzt man natürlich auch Youtube um sich Künstler anzuhören, die man bisher noch nicht kennt. Dabei fällt mir ein, daß viele junge Künstler, gerade was in Musik und Video/Film geht, sich zum großen Teil auch übers Internet vermarkten um Kosten eines Labels oder Verlegers zu sparen. Führt die Telekom die Drossel ein, so werden Künstler und Blogger, die auf Audio und Video setzen auf die Zeit hin gesehen beim Endkunden stumm geschaltet. Auch mit einer Geschwindigkeit von 384 kbit/s wird dieser Blog unleserlich, da er mit dieser Geschwindigkeit schlichtweg lange braucht um sich zu öffnen.

Was ist dann mit der heutigen Bildung? Viele Schüler und Studenten, aber auch Azubis und jeder Berufstätige informiert sich heutzutage mehr zu einem bestimmten Themengebiet seines Berufes, Studienfaches oder Hausaufgaben über Internet, als in der staubigen Bibliothek. Mit schnellen Internetanschlüssen ist die gesuchte Information in recht moderatem Zeitaufwand auch gefunden. Schlägt auch hier die Drossel zu, laden Seiten wie die Wikipedia nur noch recht langsam. Das Suchen von Informationen und Lehrmaterial wird dadurch recht langwierig. Auch viele Lehrer, Dozenten und Professoren die das Internet zur Vorbereitung ihrer Stunden, Seminare und Vorlesungen nutzen werden durch die Folgen der Bandbreitendrosselung eingeschränkt. Da kann man sich gleich wieder in die Bibliothek setzen und auf altmodische Weise seinen Lehrstoff durchrecherchieren – und dabei einen Großteil seiner Freizeit dabei lassen.

Das alles wird sich für Endkunden, Künstler und Diensteanbieter jeden Formates in der nächsten Zeit ändern. Wer das nicht möchte, sollte sich ab heute einen anderen Provider suchen, der noch keine Drossel plant.

Links zum Thema

Gedanken der Spürnase zur Telekomdrossel – Was die Telekom von der Drossel hat

Aber sehen wir auch mal die andere Seite der Medaille. Die Telekom will nur das Beste für uns, ihre Kunden. Sie drosselt die Bandbreite, damit wir uns mehr draußen beim Frühshoppen oder im Verein treffen und dort kommunizieren. Sport soll wieder draußen, fernab der Tastatur erledigt werden, Fingergymnastik ist out. Einkaufen und Banküberweisungen sollen wir wieder wie früher erledigen, in dem wir selbst zur Bank oder in den Laden/Discounter/Supermarkt gehen, ganz analog und offline eben. Dazu braucht man keinen Computer, der Nebeneffekt, wir treffen Leute dabei und wir bewegen uns mehr, was unserer körperlichen und psychischen Gesundheit zu gute kommt. Die Telekom wirkt dadurch Übergewicht entgegen. Banken und Supermärkte wirken nicht mehr so leer wie bisher, vormals dunkle Wohnungen mit zugezogenen Rolläden werden wieder heller und vom Tageslicht durchströmt. Spieler von World of Warcraft und Co. treffen sich zum gemeinsamen Bälle-Hitten, zur Soocer-Battle und Basketball-Raid auf dem Bolzplatz. Rechenzentren und Homecomputer können abgeschaltet werden. Warum? Niemand kann nach 75 GB mehr ins Internet. Strom kann gespart werden und ein Atomkraftwerk mehr abgeschaltet werden. Und die Merkelpropeller draußen vor der Tür (Windräder) benötigen nun doch eine Bremse, damit sie nicht im Turbogang weiterrotieren und nun überschüssigen Strom produzieren. Das ist Umweltschutz pur was die Telekom betreibt. Das sollten sich einige Netznutzer mal durch den Kopf gehen lassen.

Liebe Telekom, für das was du uns da gutes tust lieben wir dich.